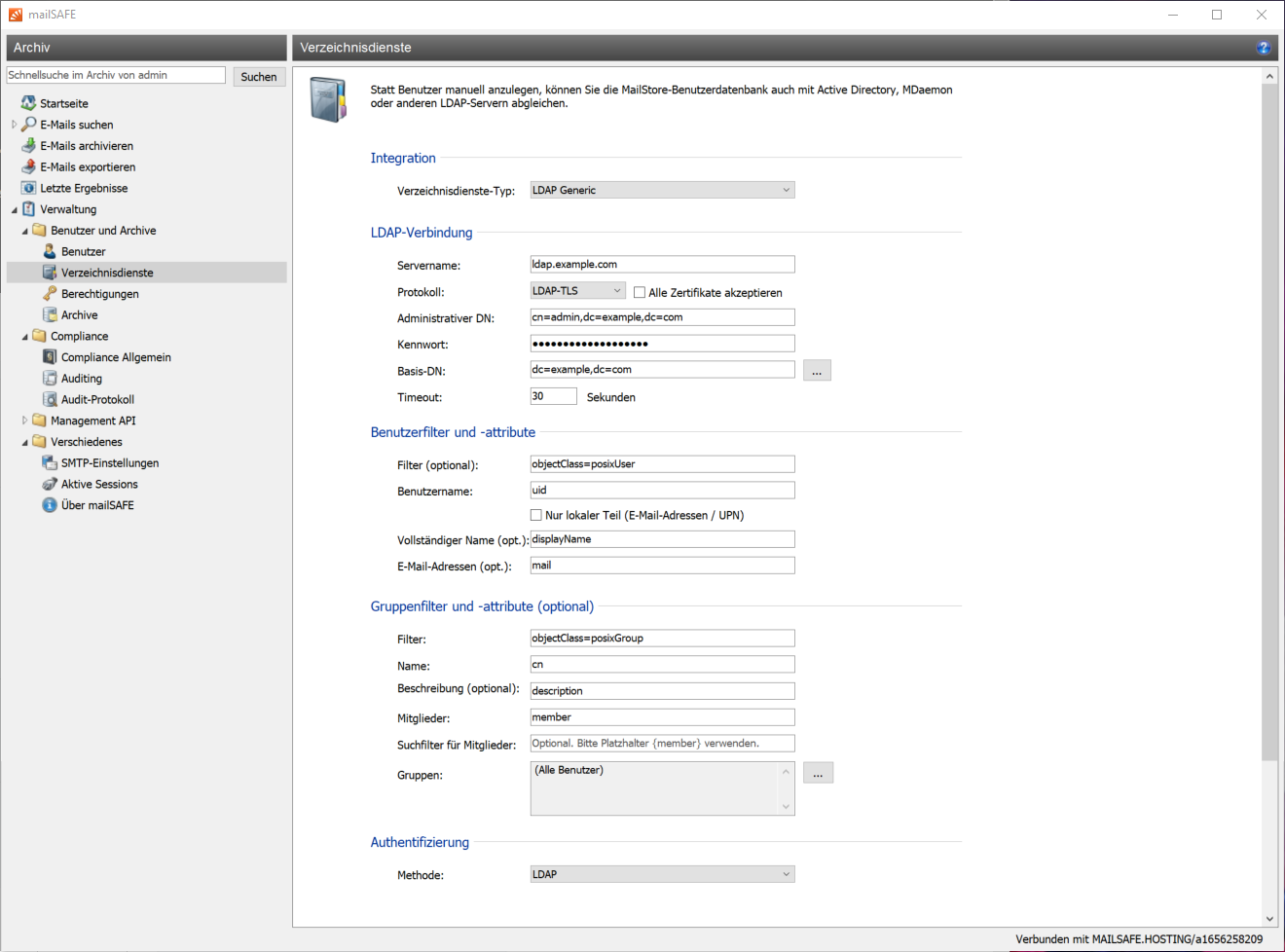

Generische LDAP-Integration

Neben der manuellen Anlage von Benutzern (diese wird im Kapitel Verwalten von Benutzern beschrieben), kann mailSAFE seine interne Benutzerdatenbank auch mit dem LDAP-Server Ihres Unternehmens abgleichen.

Bei der Synchronisierung werden Benutzerinformationen, wie z.B. Benutzernamen und E-Mail-Adressen, aus dem LDAP-Server in die mailSAFE-Benutzerdatenbank kopiert. Dadurch können sich z.B. Benutzer mit ihren LDAP-Zugangsdaten auch an mailSAFE anmelden und E-Mails den Benutzerarchiven automatisch zugeordnet werden. Es werden von mailSAFE keine Änderungen am LDAP-Server selbst vorgenommen. Der Umfang der Synchronisierung lässt sich über Filter einschränken.

Aufruf der Verzeichnisdienste-Integration

- Melden Sie sich als mailSAFE-Administrator über den mailSAFE Client an.

- Klicken Sie auf Verwaltung > Benutzer und Archive > Verzeichnisdienste.

- Wählen Sie im Bereich Integration den Verzeichnisdienste-Typ LDAP-Generic.

Einrichten der Synchronisierung

Für die Synchronisierung benötigt mailSAFE Informationen darüber, wie der LDAP-Verzeichnisdienst angesprochen werden kann und wie die benötigten Informationen ausgelesen werden können.

LDAP Verbindung

| Name | Beschreibung |

|---|---|

| Servername | DNS-Rechnername oder IP-Adresse des LDAP-Servers |

| Protokoll | Konfigurieren Sie, ob die Verbindung zum LDAP-Server unverschlüsselt über Port 389, LDAP-TLS verschlüsselt über Port 389, oder LDAP-SSL verschlüsselt über Port 636 erfolgen soll. |

| Alle Zertifikate akzeptieren (nur LDAP-TLS oder LDAP-SSL) | Kann das vom Server verwendete Zertifikat nicht verifiziert werden (z.B. weil es selbst-signiert oder durch eine unbekannte Zertifizierungsstelle unterzeichnet wurde), aktivieren Sie die Option Alle Zertifikate akzeptieren um mailSAFE zu erlauben dennoch eine Verbindung herzustellen. Da diese Option zu einer unsicheren Konfiguration führt, werden jedoch Warnungen in der Zusammenfassung und/oder Startseite erscheinen. |

| Administrativer DN | Distinguished Name (DN) oder Benutzername mit entsprechenden Zugriffsrechten auf den LDAP-Server |

| Kennwort | Kennwort des in Administrative DN angegebenen Bernutzers |

| Basis-DN | Basis-DN des LDAP-Verzeichnis, falls nicht automatisch erkannt |

Benutzerfilter und -attribute

| Name | Beschreibung |

|---|---|

| Filter (optional) | LDAP-Filter um ausschliesslich LDAP-Objekte mit konfigurierter E-Mail-Adresse auszulesen |

| Benutzername | Das LDAP-Attribut welches den Benutzernamen enthält der in mailSAFE verwendet werden soll |

| Nur lokaler Teil (E-Mail-Adressen / UPN) | Besteht der Benutzername aus einer E-Mail-Adresse bzw. UPN (z.B. benutzer@example.com) verwendet mailSAFE lediglich den lokalen Teil des Nutzernamens, wenn diese Option aktiviert ist (z.B. benutzer). Andernfalls wird der vollständige Nutzername inklusive Domäne verwendet. |

| Vollständiger Name (optional) | Der vollständige Name des Benutzers zur Anzeige in mailSAFE. |

| E-Mail-Adresse (optional) | Das LDAP-Attribut welches die E-Mail-Adressen des Benutzers enthält, der in mailSAFE verwendet werden soll. Es können Kommasepariert mehrere Attribute angegeben werden. |

Gruppenfilter und -attribute

| Name | Description |

|---|---|

| Filter | LDAP-Filter um ausschliesslich Gruppen-Objekte auszulesen |

| Name | LDAP-Attribut in welchem der Namen einer Gruppe gespeichert ist |

| Beschreibung (optional) | LDAP-Attribut in welchem der aussagekräftigen Namen einer Gruppe gespeichert ist |

| Mitglieder | LDAP-Attribut in welchem die Mitglieder einer Gruppe gespeichert sind |

| Suchfilter für Mitglieder | LDAP-Filter zum Auflösen von Gruppenmitgliedschaften falls kein Distinguished Name im Mitglieder-Attribut verwendet wird. mailSAFE füllt den Platzhalter {member} mit dem jeweiligen Wert aus dem Mitglieder-Attribut. |

| Gruppen | Gruppen aus welchen mailSAFE die Benutzer synchronisiert |

Authentifizierung

- Methode

Hier kann gewählt werden, wie Benutzer, die aus dem LDAP synchronisiert worden sind, authentifiziert werden.- LDAP

Mit dieser Einstellung können sich Benutzer mit ihren LDAP-Zugangsdaten direkt an mailSAFE anmelden. Die eingebenen Zugangsdaten werden dabei von mailSAFE an LDAP weitergeleitet und dort geprüft. - AD FS (OpenID Connect)

Kommen in Ihrem Unternehmen die Active Directory Federation Services (AD FS) zum Einsatz, können Benutzer sich auch mittels OpenID Connect über AD FS an mailSAFE anmelden. Hierzu müssen die AD FS entsprechend unserer Anleitung konfiguriert und anschließend die folgenden Werte in mailSAFE eingetragen werden.- Discovery URI

Der URI, unter dem die AD FS erreichbar sind. In der Regel ist dies der vollständige DNS-Name des AD FS-Servers, gefolgt vom Pfad /adfs, z.B. https://adfs.example.com/adfs. Dem Zertifikat der AD FS muss vertraut werden. - Client-ID

Die Client-ID der Anwendungsgruppe, die in den AD FS für mailSAFE angelegt worden ist. - Weiterleitungs-URI

Der Weiterleitungs-URI, der auch in der Anwendungsgruppe hinterlegt worden ist. - Anmeldedaten bei jedem Login erforderlich

Ist diese Option aktiviert, müssen Benutzer sich bei jeder Anmeldung an mailSAFE erneut über die AD FS authentifizieren.

- Discovery URI

- LDAP

Hinweis: Erfolgt die Anmeldung an mailSAFE über AD FS (OpenID Connect), ist der Zugriff auf das Archiv mittels IMAP aus technischen Gründen nicht möglich.

Optionen

- Automatisch Benutzer in mailSAFE löschen

Hier kann gewählt werden, ob Benutzer, die im LDAP gelöscht wurden, durch die Synchronisierung auch in der mailSAFE-Benutzerdatenbank automatisch gelöscht werden sollen. Benutzer, die aus dem Betrachtungsbereich der Einstellungen fallen, werden ebenfalls gelöscht.

Es werden nur mailSAFE-Benutzer gelöscht, deren Authentifizierungsmethode auf Verzeichnisdienste eingestellt ist.

Enthält der Archivordner eines solchen Benutzers bereits archivierte E-Mails, wird nur der Benutzereintrag, nicht aber sein Archivordner in mailSAFE gelöscht.

Beispielkonfigurationen

Active Directory

Mit Hilfe der generische LDAP-Integration ist es auch möglich Benutzer mit einem Active Directory zu synchronisieren. Dies bietet unter Umständen größere Flexibilität und mehr Kontrolle als die Active Directory-Integration in mailSAFE, erfordert jedoch detailliertes Wissen über den internen Aufbau des Active Directory. Die generische LDAP-Integration ermöglicht im Vergleich zur Active Directory-Integration das Akzeptieren aller Zertifikate bei der Verwendung von LDAP-SSL bzw. LDAP-TLS, benutzerdefinierte Filter oder die Verwendung andere LDAP-Attribute bei der Synchronisierung.

Für das folgende Beispiel wird vorausgesetzt, dass der Active Directory LDAP-Dienst von mailSAFE auf TCP Port 389 (LDAP, LDAP-TLS) oder 636 (LDAP-SSL) erreichbar ist. Da sich die meisten Active Directory-Konfigurationen ähneln, ist es möglich einen Grossteil des folgenden Beispiels durch Kopieren und Einfügen zu übernehmen.

LDAP-Verbindung

| Parameter | Wert | Beschreibung |

|---|---|---|

| Servername | dc001.example.com | DNS-Hostname oder IP-Adresse eines Active Directory Domain Controllers |

| Protokoll | LDAP | Verwende keine Transportverschlüsselung |

| LDAP-TLS | Verwende TLS als Transportverschlüsselung | |

| LDAP-SSL | Verwende SSL als Transportverschlüsselung | |

| Alle Zertifikate akzeptieren | Aktiviert | Stelle eine TLS-/SSL-verschlüsselte Verbindung her, auch wenn Fehler bei der Zertifikatsprüfung auftreten. |

| Nicht aktiviert | Stelle keine TLS-/SSL-verschlüsselte Verbindung her, wenn Fehler bei der Zertifikatsprüfung auftreten. | |

| Administrativer DN | mailSAFE@example.com | Active Directory Benutzer, den mailSAFE zum Zugriff verwenden soll |

| Kennwort | MySecretPassword | Kennwort des unter Administrativer DN angegebenen Benutzers |

| Basis-DN | Leer | Die Basis-DN wird bei einem Active Directory automatisch erkannt |

Benutzerfilter und -attribute

| Parameter | Wert | Beschreibung |

|---|---|---|

| Filter (optional) | (objectCategory=User) | Alle Benutzer |

| (&(objectCategory=User)(mail=*)) | Alle Benutzer mit Active Directory E-Mail-Adressen | |

| (&(objectCategory=User)(proxyAddresses=*)) | Alle Benutzer mit Exchange E-Mail-Adressen | |

| (&(objectCategory=User)(proxyAddresses=*)(mail=*)) | Alle Benutzer mit Exchange E-Mail-Adressen, welche globalen Adressbuch gelistet sind | |

| Benutzername | userPrincipalName | Active Directory Benutzername als mailSAFE Benutzername |

| sAMAccountName | Pre-Windows 2000 Benutzername als mailSAFE Benutzername | |

| Nur lokaler Teil (E-Mail-Adressen / UPN) | Aktiviert | Verwende nur den lokalen Teil des Active Directory Benutzernamens im UPN-Format |

| Nicht aktiviert | mailSAFE Benutzername entspricht Active Directory Benutzername im UPN-Format | |

| Vollständiger Name (optional) | displayName | Der angezeigte Name des Benutzers im Active Directory |

| E-Mail-Adressen (opt.) | proxyAddresses | Exchange Umgebungen |

| Nicht-Exchange Umgebungen |

Gruppenfilter und -attribute

| Parameter | Wert | Beschreibung |

|---|---|---|

| Filter | (objectCategory=Group) | Alle Objekte der Kategorie Group, i.d.R. alle Gruppen |

| Name | cn | Verwende den Wert des LDAP-Attributs CN als Gruppenname |

| Beschreibung (optional) | description | Verwende den Wert des LDAP-Attributs description als Beschreibung der Gruppe |

| Mitglieder | member | Verwende den Wert des LDAP-Attributs member für die Gruppenmitglieder |

| Suchfilter für Mitglieder | leer | Mitglieder in member sind als Distinguished Name angegeben |

| Gruppen | MailSAFE Benutzer | Synchronisiere nur Benutzer der Gruppe mailSAFE Benutzer |

OpenLDAP

OpenLDAP ist ein weit verbreiteter Open Source LDAP-Server. Dessen Konfiguration und Struktur wird in der Regel durch die darunterliegende Linux-Distribution oder durch die Anwendungen, welche den LDAP-Server verwendet, vorgegeben.

Für das folgende Beispiel wird vorausgesetzt, dass der Active Directory LDAP-Dienst von mailSAFE auf TCP Port 389 oder 636 erreichbar ist.

Für die Einrichtung der generischen LDAP-Integration ist genaues Wissen über die verwendete Struktur auf dem LDAP-Server notwendig, von welchem synchronisiert werden soll. Daher stellt das folgende Beispiel nur eine von vielen Möglichkeiten dar, Benutzer mit einem OpenLDAP-Server zu synchronisieren..

LDAP Connection

| Parameter | Wert | Beschreibung |

|---|---|---|

| Servername | directory.example.com | DNS-Hostname oder IP-Adresse des OpenLDAP-Servers |

| Protokoll | LDAP | Verwende keine Transportverschlüsselung |

| LDAP-TLS | Verwende TLS als Transportverschlüsselung | |

| LDAP-SSL | Verwende SSL als Transportverschlüsselung | |

| Alle Zertifikate akzeptieren | Aktiviert | Stelle eine TLS-/SSL-verschlüsselte Verbindung her, auch wenn Fehler bei der Zertifikatsprüfung auftreten. |

| Nicht aktiviert | Stelle keine TLS-/SSL-verschlüsselte Verbindung her, wenn Fehler bei der Zertifikatsprüfung auftreten. | |

| Administrativer DN | cn=admin,dc=example,dc=com | LDAP-Benutzername, den mailSAFE zum Zugriff verwenden soll |

| Kennwort | MySecretPassword | Kennwort des unter Administrativer DN angegebenen Benutzers |

| Basis-DN | dc=example,dc=com | Die Basis-DN des LDAP-Verzeichnisses |

Benutzerfilter und -attribute

| Parameter | Wert | Beschreibung |

|---|---|---|

| Filter (optional) | (objectClass=posixAccount) | Alle Objekte von Typ posixAccount, i.d.R. alle Benutzer |

| (&(objectClass=posixAccount)(mail=*)) | Alle Benutzer mit konfigurierter E-Mail-Adresse | |

| Benutzer | uid | Verwende den Wert das LDAP-Attributs UID als mailSAFE Benutzernamen |

| cn | Verwende den Wert das LDAP-Attributs CN als mailSAFE Benutzernamen | |

| Nur lokaler Teil (E-Mail-Adressen / UPN) | Aktiviert | Verwende nur den lokalen Teil des Active Directory Benutzernamens im UPN-Format |

| Nicht aktiviert | mailSAFE Benutzername entspricht Active Directory Benutzername im UPN-Format | |

| Vollständiger Name (optional) | displayName | Verwende den Wert das LDAP-Attributs displayName als vollständigen Namen des mailSAFE-Benutzers |

| E-Mail-Addressen (optional) | Verwende die Werte das LDAP-Attributs mail für die E-Mail-Adressen mailSAFE-Benutzers |

Gruppenfilter und -attribute

| Parameter | Wert | Beschreibung |

|---|---|---|

| Filter | (objectClass=posixGroup) | Alle Objekte von Typ posixGroup, i.d.R. alle Gruppen |

| Name | cn | Verwende den Wert des LDAP-Attributs CN als Gruppenname |

| Description (optional) | description | Verwende den Wert des LDAP-Attributs description als Beschreibung der Gruppe |

| Mitglieder | memberUid | Verwende den Wert des LDAP-Attributs memberUid für die Gruppenmitglieder |

| Suchfilter für Mitglieder | Leer | Mitglieder in memberUid sind als Distinguished Name angegeben |

| (|(&(objectClass=posixAccount)(uid={member}))(&(objectClass=posixGroup)(cn={member}))) | Mitglieder in memberUid sind nur als Nutzername oder Gruppenname angegeben | |

| Group | MailSAFE Benutzer | Synchronisiere nur Mitglieder aus der LDAP-Gruppe mailSAFE Benutzer |

Die Synchronisierung durchführen

Mit Klick auf Sync testen können Sie die Synchronisierungseinstellungen und das vom LDAP-Verzeichnisdienst zurückgelieferte Ergebnis überprüfen, ohne dass Änderungen an der mailSAFE-Benutzerdatenbank durchgeführt werden.

Um die Synchronisierung letztendlich durchzuführen, klicken Sie auf Synchronisieren. Das Ergebnis wird dann mit allen an der mailSAFE-Benutzerdatenbank vollzogenen Änderungen angezeigt.

Sie können die Authentifizierung für einen bestimmten Benutzer testen, indem Sie diesen in der Liste auswählen und dann auf die entsprechende Schaltfläche links unten klicken. Geben Sie anschließend das Kennwort dieses Benutzers ein. Sie erhalten eine Rückmeldung, ob die Authentifizierung erfolgreich war.

Anmeldung mit LDAP-Zugangsdaten

Nach der Synchronisierung können sich mailSAFE-Benutzer unter Verwendung ihres LDAP-Benutzernamens und ihres LDAP-Kennworts an mailSAFE anmelden.